Еще один очень распространенный тип вируса, который при попытке выхода на сайты социальных сетей, поисковиков и антивирусов выдает сообщение о том, что «ваш аккаунт заблокирован за рассылку спама, отправите смс сообщение (пополните счет и т.д.) на номер ХХХХ». Сразу предупрежу, что отправка смс, будет пустой тратой ваших денег.

Работа данного вируса основана на подмене системного файла hosts, который используется в Windows для преобразования символьных имен доменов (google.com) в соответствующие им IP-адреса (64.233.167.99) и наоборот. То есть каждый раз, когда вы вводите в адресную строку браузера название сайта, ваш компьютер, прежде чем с ним соединится, должен преобразовать это «буквенное» название в соответствующие ему числа.

Вирус подменяет IP адрес введенного вами сайта на IP адрес сайта злоумышленника и делает это абсолютно незаметно для вас. Если вы увидели надпись «Ваш аккаунт заблокирован за рассылку спама» то первое что нужно сделать это проверить содержимое файла hosts который находиться в директории WINDOWS\system32\drivers\etc\

Стандартное содержимое файла следующие:

# Copyright (c) 1993-1999 Microsoft Corp.

#

# This is a sample HOSTS file used by Microsoft TCP/IP for Windows.

#

# This file contains the mappings of IP addresses to host names. Each

# entry should be kept on an individual line. The IP address should

# be placed in the first column followed by the corresponding host name.

# The IP address and the host name should be separated by at least one

# space.

#

# Additionally, comments (such as these) may be inserted on individual

# lines or following the machine name denoted by a ‘#’ symbol.

#

# For example:

#

# 102.54.94.97 rhino.acme.com # source server

# 38.25.63.10 x.acme.com # x client host

127.0.0.1 localhost

Больше в нем не должно быть ни каких строк. Первый раз столкнувшись с таким вирусом я очень долго пытался восстановить нормальную работу системы из-за своей невнимательности, так как открыв этот файл блокнотом я увидел что стандартное содержимое и не обратил внимания, на то что после последней надписи файл не заканчивается, а продолжается пустыми строками, что создает впечатление как будто дальше ничего нет. В последствии промотав текст файла до конца, я увидел внесенные изменения.

В принципе если у вас возникают какие-то сомнения на счет этого файла, вы можете открыть его блокнотом, потом нажать комбинацию клавиш crtl+А и после этого нажать del, тем самым удалив все содержимое этого файла. Сохраните его и можете пробовать работать с интернетом и одноклассниками.

Если же файл hosts вирусом не затронут, то следует проверить настройки прокси сервера в вашем браузере.

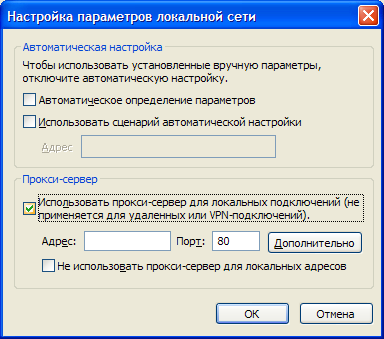

В IE вы можете увидеть их если зайдете в Сервис \ Свойства обозревателя , перейдете на вкладку «Подключения» и нажмете кнопку настройка сети. Появиться следующее окошко:

Если у вас стоит галочка «Использовать прокси-сервер» уберите ее и нажмите «ОК»

Эти действия должны помочь вам избавиться от вируса, ну и после всего этого неплохо было бы проверить компьютер при помощи антивируса.

Если вы знаете еще разновидности данного вируса, отпишитесь пожалуйста.

UPD

Совет от Кирила